在Linux中限制root用户SSH远程登录的流程详解

一、前言

在Linux系统中,root用户拥有最高权限,因此为了增强系统安全性,我们通常会限制root用户通过SSH远程登录。本文将介绍如何在Linux系统中限制root用户的SSH远程登录。

二、禁止root用户远程登录系统

1、执行备份

使用cp命令来复制/etc/ssh/sshd_config文件复制一份并命名为sshd_config_bak。

cp -p /etc/ssh/sshd_config /etc/ssh/sshd_config_bak

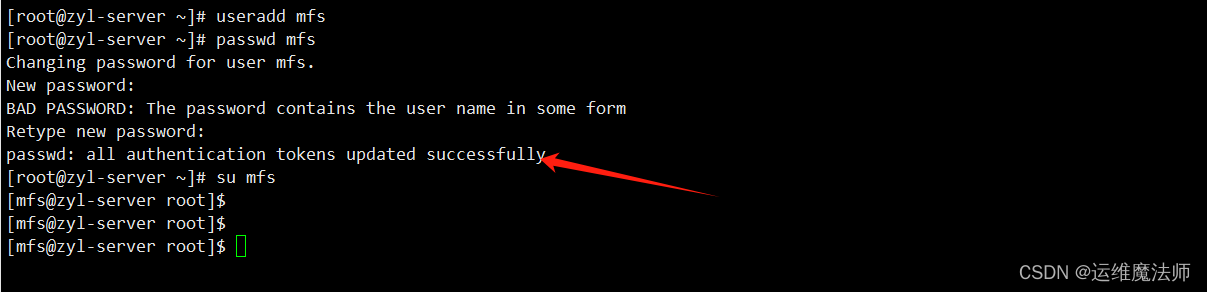

2、先新建一个普通用户并设置高强度密码

防止设备上只存在root用户可用时,无法远程访问

如:创建一个名为mfs的新用户,并为该用户设置密码。

useradd mfs passwd mfs

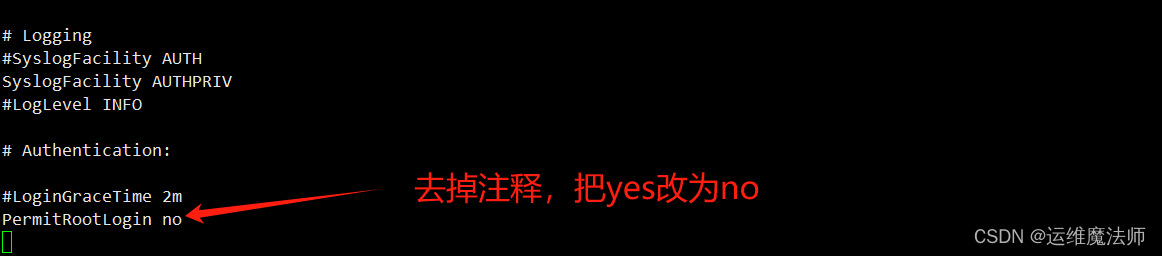

3、编辑/etc/ssh/sshd_config文件

编辑/etc/ssh/sshd_config文件,将PermitRootLogin的值修改为no并去掉注释:

将PermitRootLogin设置为no,会禁止root用户通过SSH登录到系统。

PermitRootLogin no #则禁止了root从ssh登录。

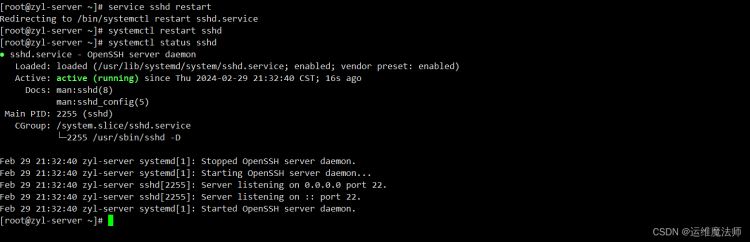

4、重启SSH服务

1、重启SSH服务

这里注意:

在禁止root用户远程登录之前,确保至少有一个其他用户可以正常远程登录。这样可以确保在禁止root用户登录后,仍然可以通过其他用户账户来管理系统,以避免因为禁止root登录而导致无法远程访问系统的情况发生。

service sshd restart 或者 systemctl restart sshd ##状态查看 systemctl status sshd

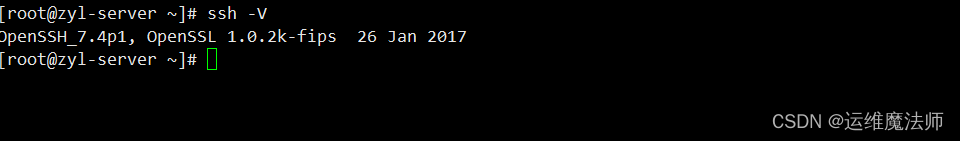

5、补充:查看ssh协议版本

ssh -V

执行上述命令后,将看到SSH客户端的版本信息,其中包括使用的协议版本。通常,输出会显示类似于以下内容:

OpenSSH_7.4p1, OpenSSL 1.0.2k-fips 26 Jan 2017

其中,OpenSSH_7.4p1表示使用的OpenSSH版本,而SSH协议版本通常会在版本信息中显示。请注意,不同的OpenSSH版本可能会使用不同的SSH协议版本。

修改ssh协议版本:

1、、编辑文件/etc/ssh/sshd_config(vi /etc/ssh/sshd_config),修改Protocol的值为2并去掉注释:

Protocol 2

2、重启ssh服务

service sshd restart 或者 systemctl restart sshd

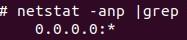

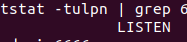

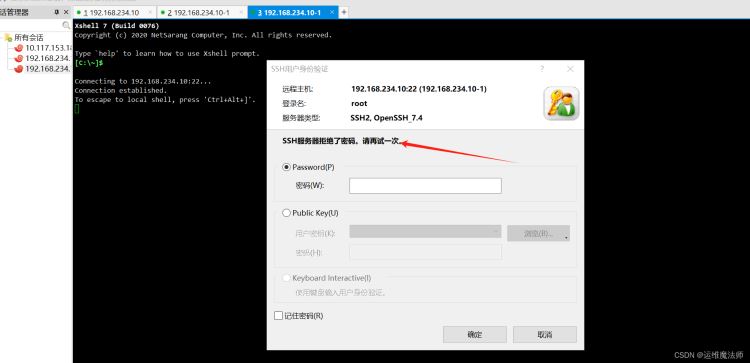

三、验证root用户是否可以远程登录系统

新建远程窗口,使用root用户登录,如下,会提示(SSH服务器拒绝了密码,请再试一次):

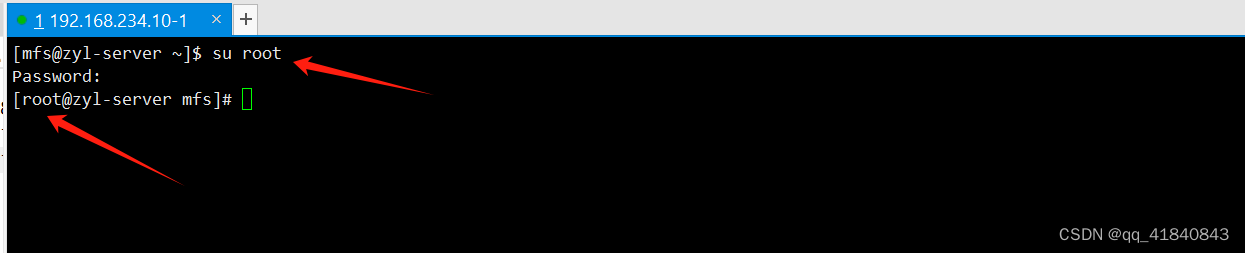

限制root用户SSH远程登录,已经成功了,之后只能通过其他用户su到root用户。

如使用前面创建的mfs用户,切换到root用户。

最后

到此这篇关于在Linux中限制root用户SSH远程登录的流程详解的文章就介绍到这了,更多相关Linux限制root远程登录内容请搜索服务器之家以前的文章或继续浏览下面的相关文章希望大家以后多多支持服务器之家!

原文链接:https://zuiyl.blog.csdn.net/article/details/135475028

1.本站遵循行业规范,任何转载的稿件都会明确标注作者和来源;2.本站的原创文章,请转载时务必注明文章作者和来源,不尊重原创的行为我们将追究责任;3.作者投稿可能会经我们编辑修改或补充。